안녕하세요.

이번 시간에 다룰 내용은 njrat악성코드에서 생성한 파일이 실행되는 이벤트를 분석합니다.

3번째 예제와 동일한 주제이지만 요즘 유행하고 있는 악성코드를 소개하고자 njrat를 선택했습니다.

실습은 애니런샌드박스로만 사용합니다.

2020.6.16~6.23일 기간동안 가장 활발히 활동한 악성코드 중 4번째가 njrat라고 합니다.

출처: https://www.boannews.com/media/view.asp?idx=89172

영상은 https://tv.naver.com/v/14448610 에서 보실 수 있습니다.

[악성코드 분석 입문] 예제4 - njrat 파일 생성 이벤트 분석

악분 | 안녕하세요. 이번 시간에는 3번째 예제와 같은 주제인 "생성한 파일이 실행되었는지" 분석하는 시간입니다. 분석할 예제는 njrat입니다. 영상이 아니라 글로 보고싶으신 분들은 https://blog.na

tv.naver.com

생성된 파일 확인

분석할 샘플은 https://app.any.run/tasks/3001f041-bfa2-4abe-885e-7e6ec443f5e5/에서 만나볼 수 있습니다.

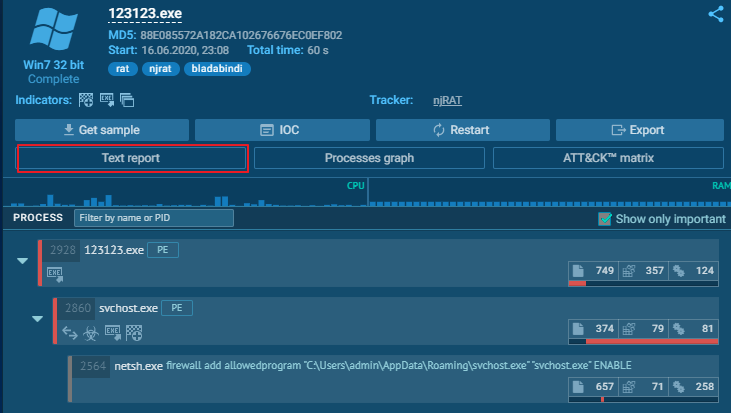

이번 시간 목표는 njrat가 생성한 파일이 실행되는 과정을 애니런샌드박스로만 분석하는 것입니다. 먼저 화면 오른쪽위에 있는 Text report버튼을 클릭하여 분석보고서 페이지로 이동합니다.

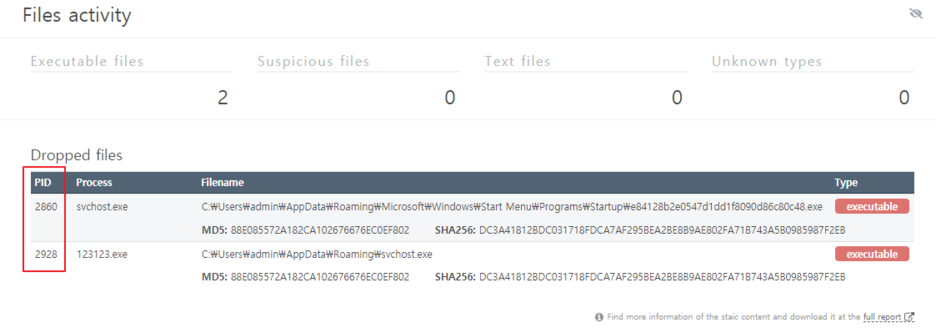

스크롤을 아래로 내리면 파일활동(Files activity)를 볼 수 있습니다. 총 2줄이 보이므로 총 2개의 파일이 생성되었습니다. 각 생성된 파일의 프로세스아이디가 다르므로 어떤 프로세스가 어떤 파일을 생성했는지 직접 확인해봐야 합니다.

다시 분석 메인페이지로 돌아가 화면 오른쪽 위에 있는 Processes graph버튼을 클릭합니다.

애니런샌드박스가 제일 처음한 프로세스는 Start메세지로 표시해줍니다. 123123.exe가 처음 실행한 프로세스입니다. 123123.exe를 클릭하면 화면 오른쪽에 프로세스 정보창이 뜨고 프로세스아이디가 2928인 것이 확인됩니다.

[그림2]로 돌아가서 2번째 행을 봐봅시다. 프로세스아이디 2928이 Roaming폴더에 svchost.exe 파일을 만들었습니다.

생성된 파일이 실행되었는지 분석

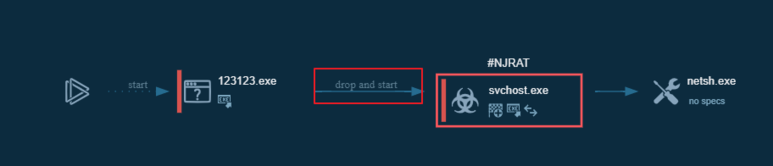

[그림 5]에서 분석한 생성된 파일 svchost.exe가 실행이 되었을까요? [그림 4]에서 봤던 프로세스 그래프에서 확인해봅시다. 123123.exe 오른쪽 화살표를 보시면 drop and start메세지가 보일겁니다. 이 메세지의 의미는 svchost.exe는 123123.exe가 생성한 파일이고 실행되었다는 의미입니다.

[그림 6]에서 svchost.exe 위를 자세히 보시면 NJRAT라는 태그가 보입니다. 애니런 샌드박스가 svchost.exe를 nrjat악성코드라고 판단한 것입니다. 123123.exe는 태그가 없는 것을 보아 njrat가 아니라 악성코드를 생성하는 드로퍼(Dropper) 또는 로더(Loader)역할을 하는 것이죠.

svchost.exe가 정말로 123123.exe가 생성한 파일일까요? 마지막 확인을 해봅시다. svchost.exe를 클릭하고 more info 버튼을 클릭합니다.

svchost.exe이름 아래에 실행된 경로가 보입니다. [그림 5]를 확인하시면 123123.exe가 실행한 파일인 것을 알 수 있습니다.

123123.exe뿐만 아니라 svchost.exe도 생성한 파일이 있습니다. 이 글과 영상에서 다루지 않지만 직접 확인해보시면 재밌을 겁니다.

'전공영역 공부 기록' 카테고리의 다른 글

| [악성코드 분석 입문] 예제8 - 파일에 저장된 데이터를 훔치는 악성코드 분석(인포스틸러 분석) (0) | 2020.07.09 |

|---|---|

| [악성코드 분석 입문] 예제6,7 - 파일삭제 이벤트 분석 (0) | 2020.07.08 |

| [악성코드 분석 입문] 예제3 - 생성된 파일이 실행되었는지 확인 (0) | 2020.06.23 |

| [악성코드 분석 입문] 예제2 - 파일을 이동시키는 악성코드 분석 (0) | 2020.06.19 |

| 윈도우 악성코드 분석 입문 - 파일 생성 (0) | 2020.06.18 |