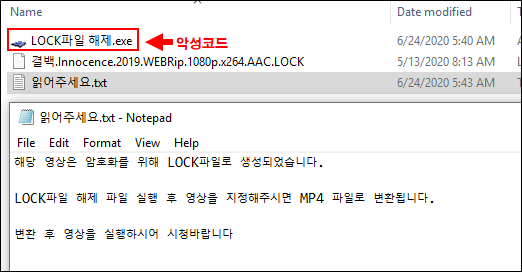

악성코드 링크: https://app.any.run/tasks/b4381901-3a3b-4055-8304-f0870a8d3c7c/ 프로세스모니터 로그 다운로드 링크: https://drive.google.com/file/d/1CzQG1FTBlQGd7wJU_jwskp2S5lo5Qqsl/view?usp=sharing hybrid-analysis 샌드박스 링크: https://www.hybrid-analysis.com/sample/c5153d6f6c103862f9163814d996f428c4bfe45bed5224d4b21ca239a1ccfcdc?environmentId=110 영상: https://youtu.be/qA5GNwSuqb0 1. 요약 1.1 한글문서 악성코드 샌드박스 분석 hybrid-analy..